توضیحات

تحقیق ارزیابی حملات و گره های مخرب در شبکه هایVANET

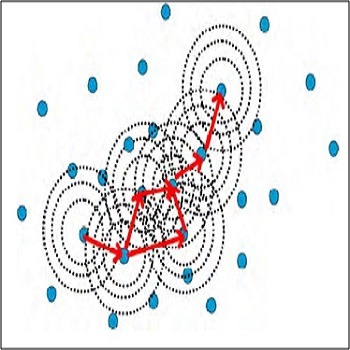

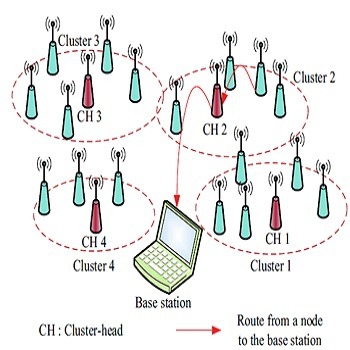

امروزه شبکههای VANET مورد توجه محققان میباشند، این شبکهها یک فنآوری سیستم حمل و نقل هوشمند (ITS) میباشد که مسالۀ ایمنی برای ایجاد شبکههای موردی انگیزه مهم میباشد. به دلیل برخی ویژگیهای موجود در شبکههای موردی مانند تغییر پویای ساختارشبکه، اعتماد گرهها به یکدیگر، عدم وجود زیرساختِثابت برای بررسی رفتارها و عملکرد گرهها و نبودِ خطوط دفاعی مشخص، این شبکهها در مقابل حملات گرههای مخرب محافظت شده نیستند. با توجه به ضعف اینگونه شبکهها از نظر خطر در برابر حملات گوناگون، این ضعفها در شبکهها را مورد بررسی دقیقتر قرار دادهایم تا بتوانیم با اطمینان بیشتری از آنها استفاده نمائیم. این شبکهها به نسبت سایر شبکههای حسگر، حسگر بیسیم، شبکۀموردی و موردی سیار بیشتر در معرض حملات قرار دارند به دلیل اهمیت این موضوع، در این تحقیق یک ارزیابی بر روی مسائل مربوط به وضعیت امنیتی مربوط به شبکههای موردی، شبکه VANET و مسائل مرتبط با آن خواهیم داشت.

هدف این تحقیق، بررسی و مطالعه کارهای انجام شده در راستای تهدیدات، حملات و گرههای مخرب شبکه VANET میباشد.

مقدمه

امروزه ارتباطات جزئی جدانشدنی از زندگی ما انسانها میباشد. این ارتباطات از راههای مختلفی صورت میگیرند. کامپیوترها، گوشیهای تلفنهمراه، دستگاههای PDA، تلفنهای بیسیم و کنترلرهای راهدور و بسیاری از دستگاههای دیگر موجودیتهایی هستند که میتوان از طریق شبکههای کامپیوتری محلی، شبکههای شهری، شبکه اینترنت، شبکههای تلفنهمراه، شبکههای بیسیم ماهوارهای و شبکههای Bluetoothامکان ارتباط افراد بشر با یکدیگر و با عناصر تحت کنترل بشر را فراهم میآورند]1[.

شبکه های Ad Hoc، به عنوان یکی از انواع شبکه های بیسیم سیار که بدون نیاز به زیرساختهای ارتباطی و مدیریت متمرکز امکان برپایی سریع و آسان یک محیط ارتباطی را فراهم می آورند، در سالهای اخیر مورد توجه قرار گرفته اند. در لغتنامه کلمه Ad Hoc به معنی چیزی است که فورا و بدون نیاز به شیء یا امکانات خاصی ایجاد میشود این معنی در تعریف شبکههای Ad Hoc نیز صادق است. شبکه های Ad Hoc وقتی مورد استفاده قرار میگیرند که امکان و یا دسترسی به شبکههای با ساختار ثابت مانند آنتنهای فرستنده وجود ندارد و یا استفاده از آنها صرفه اقتصادی ندارد. در چنین شرایطی کاربر نیاز به شبکۀ خودسازماندهنده و خودمحور هستند که نیازی به سیستم کنترل مرکزی برای برقراری ارتباط ندارند]2[.

…

فهرست مطالب تحقیق ارزیابی حملات و گره های مخرب در شبکه هایVANET

- 1 فصل اول: کلیات تحقیق

- 1 -1مقدمه2

- 1-2بیان مساله4

- 1-3ضرورت تحقیق5

- 1-4اهداف تحقیق6

- 1-5 کاربردهای تحقیق6

- 1-6 روش تحقیق7

- 1-7مراحل انجام تحقیق7

- 1-8 ساختار تحقیق8

- 2 فصل دوم: ادبیات پایه تحقیق

- 2-1مقدمه10

- 2-2مفاهیم پایه تحقیق11

- 2 -2-1 شبکه موردی11

- 2-2-2 شبکههای موردی بین خودرویی13

- 2-2-3 معرفی شبکههای موردی بینخودرویی16

- 2-2-4 کاربردها و ملزومات شبکههای VANET19

- 2-2-5 اجزای شبکههای VANET22

- 2-2-6 چالشهای شبکههای VANET23

- 2-2-7 امنیت در شبکههای VANET24

- 2-2-8 برخی از حملات در شبکههای VANET25

- 2-2-9 سرویسهای امنیتی شبکههای VANET28

- 2-2-10 مشکلات امنیتی مسیریابی شبکههای VANET29

- 2-2-11 نیازمندیهای امنیتی شبکههای VANET29

- 2-2-12 چند الگوریتم امن برای مسیریابی شبکههای VANET30

- 3 فصل سوم: پیشینه تحقیق

- 3-1 مقدمه33

- 3-2مرور اِجمالی بر کارهای مرتبط33

- 3-3 جمعبندی تحقیق43

- 3-4 نتیجهگیری تحقیق43

- منابع فارسی45

- منابع لاتین46

منابع تحقیق ارزیابی حملات و گره های مخرب در شبکه هایVANET

] 1[. سجاد محمودی،”امنیت شبکههای حسگر بیسیم”، دومین همایش ملی مهندسی رایانه و مدیریت فناوری اطلاعات تهران، دانشگاه شهبد بهشتی، سال 1394.

] 2[. رویا مرشدی،”چارچوب امنیتی برای شبکههای حسگر بیسیم”، کنفرانس بینالمللی پژوهش در مهندسی علوم و تکنولوژی، ترکیه، سال 1394.

] 3[. سمیه خواجه حسنی، الهام خسروی،”امنیت در شبکههای حسگر بیسیم”، کنفرانس بینالمللی پژوهش در مهندسی برق و علوم کامپیوتر، دانشگاه صنعتی سیرجان، سال 1394.

] 4[.سیده مریم موسوي راد ، سید جواد میرعابدینی،”ارائه الگویی جهت شناسایی حملات و گرههای مخرب موجود در شبکههای موردی بین خودرویی”، سومین کنفرانس ملی علوم و مهندسی کامپیوتر و فناوری اطلاعات، سال 1396.

[5] RuhulAmin ,G.P.Biswas,” Asecure light weight scheme for user authentication and key agreementin multi-gateway based wireless sensor networks”, Ad Hoc Networks 36, ELSIVIER, 2016.

[6] Maryam Motamedi, Nasser Yazdani,” Detection of Black Hole Attack in Wireless Sensor Network Using UAV”, IKT2015 7th International Conference on Information and Knowledge Technology, IEEE, 2015.

[7] Junggab Son, Donghyun Kim, HyungGeun Oh, Dongsoo Ha, Wonjun Lee, “Toward VANET Utopia: A New Privacy Preserving Trust worthiness Management Scheme for VANET”, International Conferences on Big Data and Cloud Computing (BDCloud), Social Computing and Networking (SocialCom), Sustainable Computing and Communications (SustainCom), IEEE, 2016.

[8] Stefan Dietzel, Jonathan Petit, Geert Heijenk, and Frank Kargl, “Graph-based Metrics for Insider Attack Detection in VANET Multi-hop Data Dissemination”, IEEE TVT SPECIAL ISSUE ON “GRAPH THEORY AND ITS APPLICATION IN VEHICULAR NETWORKING, IEEE, 2011.

[9] Sherif Hussein and Axel Krings, Azad Azadmanesh,“ VANET Clock Synchronization for Resilient DSRC Safety Applications”, Information Sciences, IEEE, 2017.

[10] Ubaidullah Rajput, Fizza Abbas and Heekuck Oh, “A Hierarchical Privacy Preserving Pseudonymous Authentication Protocol for VANET”, Information Sciences, IEEE, 2016.

[11] Jiye Kim, Donghoon Lee, Woongryul Jeon, Youngsook Lee and Dongho Won, “Security Analysis and Improvements of Two-Factor Mutual Authentication with Key Agreement in Wireless Sensor Networks”, Sensors, Springer, 2014.

[12] Binod Kumar Mishra, Mohan C. Nikam, Prashant Lakkadwala,” Security Against Black Hole Attack In Wireless Sensor Network–A Review”, 2014 Fourth International Conference on Communication Systems and Network Technologies, IEEE, 2014.

[13] Reem Alattas,” Detecting Black-Hole Attacks in WSNs using Multiple Base Stations and Check Agents”,IEEE, 2016.

[14] Aakash Luckshetty, Sindhu Dontal, Shrikant Tangade and Sunilkumar S.Manvi,” A Survey: Comparative Study of Applications, Attacks, Security and Privacy in VANETs”, International Conference on Communication and Signal Processing, April 6-8, 2016, India, IEEE, 2016.

[15] Neha Kushwah, Abhilash Sonker,” Malicious Node Detection On Vehicular Ad-Hoc Network Using Dempster Shafer Theory For Denial Of Services Attack”, 2016 8th International Conference on Computational Intelligence and Communication Networks, IEEE, 2016.

[16] Abdul Quyoom, Raja Ali and Devki Nandan Gouttam, Harish Sharma,” A Novel Mechanism of Detection of Denial of Service Attack (DoS) in VANET using Malicious and Irrelevant Packet Detection Algorithm (MIPDA)”, International Conference on Computing, Communication and Automation (ICCCA2015), IEEE, 2015.

[17] Ian F. Akyildiz, Shih-Chun Lin, Pu Wang,” Wireless Software-DeÞned Networks (W-SDNs) and Network Function Virtualization (NFV) for 5G Cellular Systems: An Overview and Qualitative Evaluation”, Computer Networks, IEEE, 2015.

[18] Tyagi, S., Som, S., and Rana, Q.P.(2016), “A Reliability Based Variant Of AODV In MANETs: Proposal Analysis And Comparison”. International Conference on Communication, Computing and Virtualization 2016.

[19] Xue, L., Yang, Y., and Dong, D.(2017), “Roadside Infrastructure Planning Scheme for the Urban Vehicular Networks”. World Conference on Transport Research – WCTR 2016.

[20] M. Azees, P. Vijayakumar, and L. J. Deborah, “Comprehensive survey on security services in vehicular ad-hoc networks,” IET Intelligent Transport Systems, IEEE, 2016.

توجه:

تحقیق ارزیابی حملات و گره های مخرب در شبکه هایVANET شامل یک فایل ورد 50 صفحه ای و یک پاورپوینت 20 اسلایدی می باشد.

لینک دانلود فایل بلافاصله پس از خرید بصورت اتوماتیک برای شما ایمیل می گردد.

به منظور سفارش تحقیق مرتبط با رشته تخصصی خود بر روی کلید زیر کلیک نمایید.

سفارش تحقیق

نقد و بررسیها

هنوز بررسیای ثبت نشده است.