توضیحات

در تحقیق امنیت در سیستمهای تعبیه شده به طور خلاصه به مباحث زیر پرداخته شده است:

- رمزنگاری به صورت سختافزاری

- امنیت فیزیکی محصولات رمزنگاری

- منظور از توکن امنیتی و سخت افزاری (Security Token) چیست

- نحوه به کارگیری

- نقاط ضعف

- معرفی توکن امنیتی نت بد

- معرفی توکن رمزعبور یکبار مصرف PassBod Basic

- مروری بر حملات سختافزاری مخرب و نیمه مخرب

- ماژول امنیتی سختافزاری

- رابطهای برنامه کاربردی نرمافزاری HSM

- . . .

- منابع

امنیت سختافزارهای رمزنگاری و سیستمهای تعبیه شده:

چکیده

با توجه به نقش اطلاعات به عنوان کالای با ارزش در تجارت امروز لزوم حفاظت از آن ضروری بنظر می رسد. برای دستیابی به این هدف هر سازمان بسته به سطح اطلاعات( از نظر ارزش اقتصادی) نیازمند به طراحی سیستم مدیریت امنیت اطلاعات دارد تا از این طریق بتواند از سرمایه های اطلاعاتی خود حفاظت نماید. این مقاله سعی دارد به بررسی امنیت سخت افزاری و رمز نگاری های سخت افزاری و اهمیت این موضوع در سیستم امنیت اطلاعات بپردازد.

مقدمه:

امنیت سخت افزاری:

برای تامین امنیت بر روی یک شبکه، یکی از بحرانی ترین و خطیرترین مراحل، تامین امنیت دسترسی و کنترل تجهیزات شبکه است. تجهیزاتی همچون مسیریاب، سوئیچ یا دیوارهای آتش.

اهمیت امنیت تجهیزات به دو علت اهمیت ویژهای مییابد :

الف) عدم وجود امنیت تجهیزات در شبکه به نفوذگران به شبکه اجازه میدهد که با دستیابی به تجهیزات امکان پیکربندی آنها را به گونهای که تمایل دارند آن سختافزارها عمل کنند، داشته باشند. از این طریق هرگونه نفوذ و سرقت اطلاعات و یا هر نوع صدمه دیگری به شبکه، توسط نفوذگر، امکانپذیر خواهد شد.

ب) برای جلوگیری از خطرهای DoS) Denial of Service) تأمین امنیت تجهزات بر روی شبکه الزامی است. توسط این حملهها نفوذگران میتوانند سرویسهایی را در شبکه از کار بیاندازند که از این طریق در برخی موارد امکان دسترسی به اطلاعات با دور زدن هر یک از فرایندهای AAA فراهم میشود.

توضیح اجمالی از تجهیزات مورد بررسی :

در این بخش اصول اولیه امنیت تجهیزات مورد بررسی اجمالی قرار میگیرد. عناوین برخی از این موضوعات به شرح زیر هستند :

– امنیت فیزیکی و تأثیر آن بر امنیت کلی شبکه

– امنیت تجهیزات شبکه در سطوح منطقی

– بالابردن امنیت تجهیزات توسط افزونگی در سرویسها و سختافزارها

موضوعات فوق در قالب دو جنبه اصلی امنیت تجهیزات مورد بررسی قرار میگیرند :

– امنیت فیزیکی

– امنیت منطقی

- امنیت فیزیکی

امنیت فیزیکی بازه وسیعی از تدابیر را در بر میگیرد که استقرار تجهیزات در مکانهای امن و به دور از خطر حملات نفوذگران و استفاده از افزونگی در سیستم از آن جملهاند. با استفاده از افزونگی، اطمینان از صحت عملکرد سیستم در صورت ایجاد و رخداد نقص در یکی از تجهیزات (که توسط عملکرد مشابه سختافزار و یا سرویسدهنده مشابه جایگزین میشود) بدست میآید.

در بررسی امنیت فیزیکی و اعمال آن، ابتدا باید به خطرهایی که از این طریق تجهزات شبکه را تهدید میکنند نگاهی داشته باشیم. پس از شناخت نسبتاً کامل این خطرها و حملهها میتوان به راهحلها و ترفندهای دفاعی در برار اینگونه حملات پرداخت.

افزونگی در محل استقرار شبکه

یکی از راهکارها در قالب ایجاد افزونگی در شبکههای کامپیوتری، ایجاد سیستمی کامل، مشابه شبکهی اولیهی در حال کار است. در این راستا، شبکهی ثانویهی، کاملاً مشابه شبکهی اولیه، چه از بعد تجهیزات و چه از بعد کارکرد، در محلی که میتواند از نظر جغرافیایی با شبکهی اول فاصلهای نه چندان کوتاه نیز داشته باشد برقرار میشود. با استفاده از این دو سیستم مشابه، علاوه بر آنکه در صورت رخداد وقایعی که کارکرد هریک از این دو شبکه را به طور کامل مختل میکند (مانند زلزله) میتوان از شبکهی دیگر به طور کاملاً جایگزین استفاده کرد، در استفادههای روزمره نیز در صورت ایجاد ترافیک سنگین بر روی شبکه، حجم ترافیک و پردازش بر روی دو شبکهی مشابه پخش میشود تا زمان پاسخ به حداقل ممکن برسد.

با وجود آنکه استفاده از این روش در شبکههای معمول که حجم جندانی ندارند، به دلیل هزینههای تحمیلی بالا، امکانپذیر و اقتصادی به نظر نمیرسد، ولی در شبکههای با حجم بالا که قابلیت اطمینان و امنیت در آنها از اصول اولیه به حساب میآیند از الزامات است.

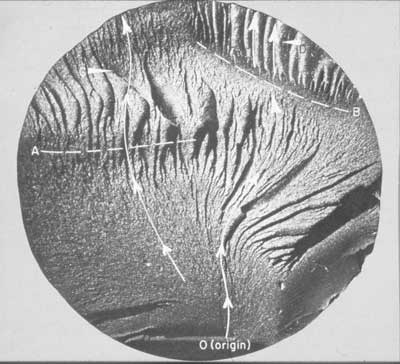

رمزنگاری به صورت سختافزاری:

الگوریتمهای رمزنگاری رامی توان هم به صورت سختافزاری (به منظورسرعت بالاتر) وهم به صورت نرمافزاری (برای انعطافپذیری بیشتر) پیادهسازی کرد روشهای جانشینی وجایگشتی میتوانند با یک مدار سادهٔ الکترونیکی پیادهسازی شوند. p-box ابزاری است که برای جایگشت بیتهای یک ورودی هشت بیتی کاربرد دارد. بود با سیم بندی و برنامه ریزی درونی این p-box قادراست هر گونه جایگشت بیتی راعملاً با سرعتی نزدیک به سرعت نور انجام بدهد چرا که هیچ گونه محاسبهای لازم نیست وفقط تأخیر انتشار سیگنال وجود دارد. این طراحی از اصل کرکهف تبعیت میکند یعنی:حمله کننده از روش عمومی جایگشت بیتها مطلّع است آن چه که او از آن خبر ندارد آن است که کدام بیت به کدام بیت نگاشته میشود کلید رمز همین است.

امنیت فیزیکی محصولات رمزنگاری :

توکن به ابزاری گفته میشود که در اختیار کاربر یک سیستم قرار میگیرد و او را قادر میسازد تا اسناد و مدارک مورد نیاز را به صورت دیجیتالی امضا کند. توکن هوشمند توکنی است که یک چیپ (مدار مجتمع) دارد و اطلاعات حساسی مانند کلید کاربر برای امضا کردن بر روی آن ذخیره میشود. اگر در انتخاب این توکنها به درستی دقت شود، بهترین ابزار برای ذخیرهسازی کلید کاربران و انجام عملیات امضا و احراز هویت خواهد بود

نوکن امنیتی واژه ای است که در سالهای اخیر به فرهنگ لغات کامپیوتری اضافه شده است. اگر واژهToken را در دیکشنری های قدیمی جستجو کنیم به معانی : نشانه، علامت، علامت مشخصه و … بر می خوریم. در صورتیکه امروزه به معنی سخت افزاری است که از آن برای احراز هویت در محیط های مجازی استفاده می شود. در این متن سعی بر آن است که یک بررسی کلی بر شناخت آن و همچنین بر لزوم استفاده از آن صورت گیرد. قبل از ورود به بحث توکن لازم است مختصری در مورد سیستم احراز هویت و راهکارهای امنیتی آن ذکر شود. یکی از سیستم های احراز هویت کنونی برای ورود به محیط پست الکترونیکی (e-mail ) که شامل نام کاربری و کلمه عبور است را در نظر بگیرید تنها نقطه ای که امنیتِ ورود بر آن استوار است کلمه عبور می باشد؛ رمز عبور ایده ای بسیار ساده و پر کاربرد برای ورود به محیط های شخصی است؛ اما با اندک تأملی بر روی آن می توان به این نتیجه رسید که رمز عبور نمی تواند امنیت را در سطح بالا حفظ کند. مهمترین معایب رمز عبور را می توان در موارد زیر خلاصه کرد

توجه:

- برای دانلود فایل کامل ورد تحقیق لطفا اقدام به خرید نمایید.

- پس از خرید بلافاصله لینک دانلود فایل برای شما ایمیل خواهد شد.

نقد و بررسیها

هنوز بررسیای ثبت نشده است.